El intercambio de dinero por bienes y servicios siempre viene acompañado de la necesidad de protección. Ya sea con dinero en efectivo, cheques, tarjetas de pago o incluso criptomonedas, la prevención del fraude es la clave que permite asegurar la legitimidad y la confianza necesarias para que estos mecanismos de pago sean socialmente aceptables.

Focalizándonos exclusivamente en las tarjetas de pago, con el paso del tiempo se han ido implementando diferentes métodos para su protección, desde el uso de mecanismos de autenticación del titular de la tarjeta (uso del PIN para transacciones presenciales y del CVV2 para transacciones no presenciales), pasando por la protección de los datos de la banda magnética empleando el chip EMV, el uso de encriptación de los datos de la tarjeta durante su transmisión y el uso de la tokenización.

Precisamente, este artículo se centrará en el concepto de tokenización, analizando su aplicabilidad y su uso en pagos móviles con monederos digitales (Mobile Wallets) para la protección y desvalorización de los datos almacenados y transmitidos para prevenir potenciales fraudes.

¿Cómo se capturan y se almacenan los datos de tarjetas de pago en los monederos digitales (Mobile Wallets)?

Un monedero digital (digital wallet o e-wallet) es una aplicación que permite almacenar y organizar tarjetas de fidelización, documentos de identificación, datos bancarios, tiquetes de conciertos, pasajes de avión, criptomonedas y tarjetas de pago en un teléfono móvil, un ordenador, un reloj inteligente o en una tableta. Estos datos pueden ser posteriormente transmitidos a otros dispositivos empleando tecnologías inalámbricas (NFC o bluetooth) para efectuar pagos o realizar validaciones específicas, liberando al usuario del uso de tarjetas físicas. En términos de sistemas de pago móviles (mobile wallets), algunos de los principales representantes de este segmento son Apple Pay, Google Pay y Samsung Pay.

En estas aplicaciones, vincular o dar de alta una tarjeta de pago (crédito o débito) suele ser un proceso bastante sencillo: solamente se requiere un dispositivo que cumpla con los prerrequisitos de instalación, se escanean o se ingresan manualmente los datos de la tarjeta de pago en la aplicación y se envían para validación a la red de pagos. Finalizado este proceso, el usuario puede realizar sus pagos en las terminales aceptadas empleando su dispositivo móvil en vez de usar la tarjeta física.

Lo interesante de esta tecnología es que los datos reales de la tarjeta de pago vinculada nunca se comparten con el comercio cuando se realizan pagos ni se almacenan en el dispositivo del usuario, minimizando de forma radical el riesgo de fraude y exposición de esta información. Esta característica de seguridad radica en una funcionalidad denominada “tokenización”.

¿Qué es la tokenización y qué tipos de tokens existen?

La tokenización es el proceso de remplazar un dato confidencial por otro que no lo es (denominado “token”), pero que garantiza su misma operatividad, con la característica adicional que desde el dato del token en sí no es posible obtener ni inferir el dato confidencial con el que se relaciona.

Un ejemplo de ello son las fichas de juego de un casino. Estas fichas se intercambian por dinero real, permitiendo al usuario operar dentro del ámbito del casino que las emite sin necesidad de llevar consigo el dinero en efectivo. Si alguien roba esas fichas, no las podrá utilizar en otros casinos, limitando el campo de acción del atacante y desmotivando la ejecución del delito. A esta acción se le denomina “desvalorización” .

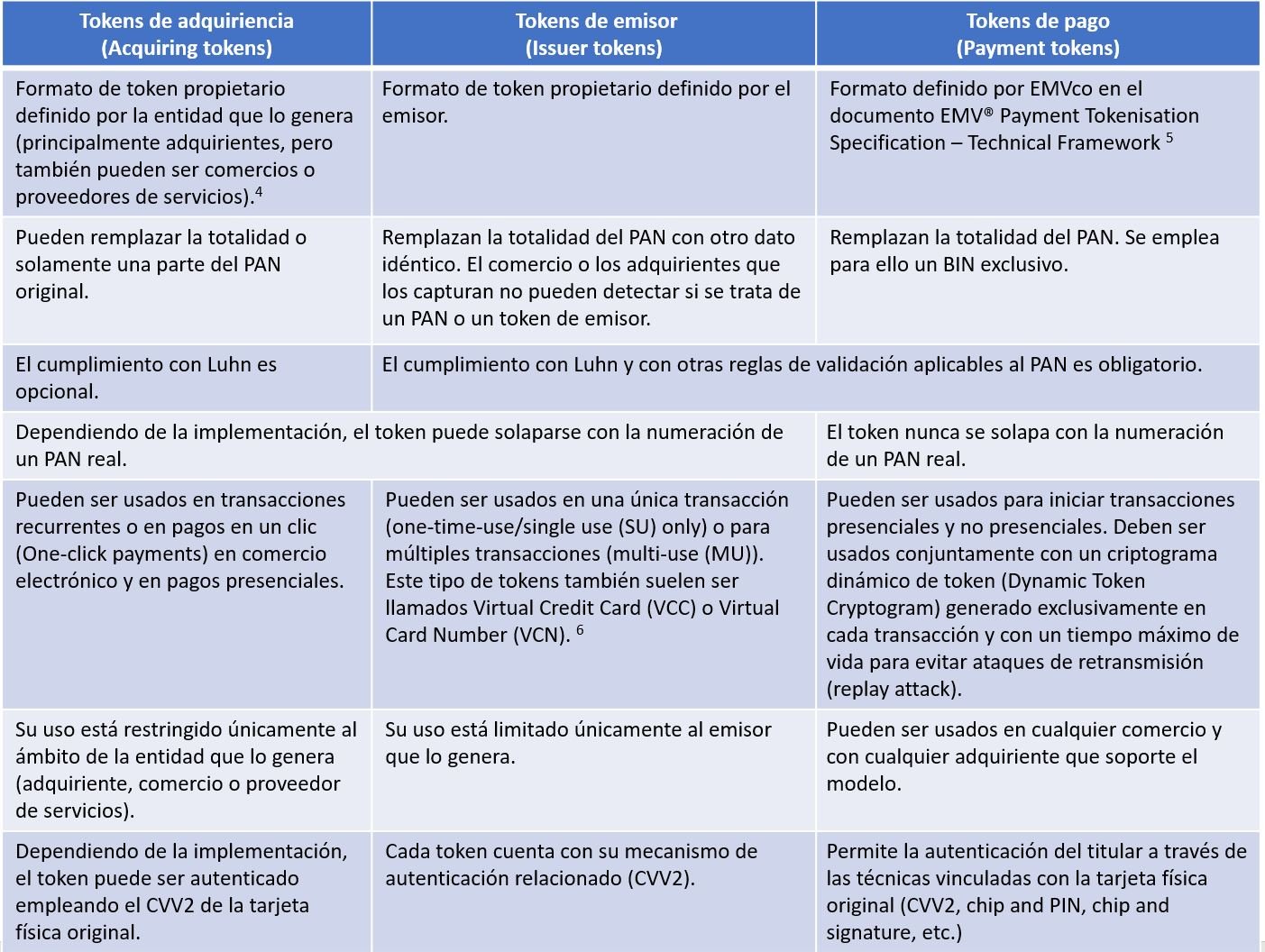

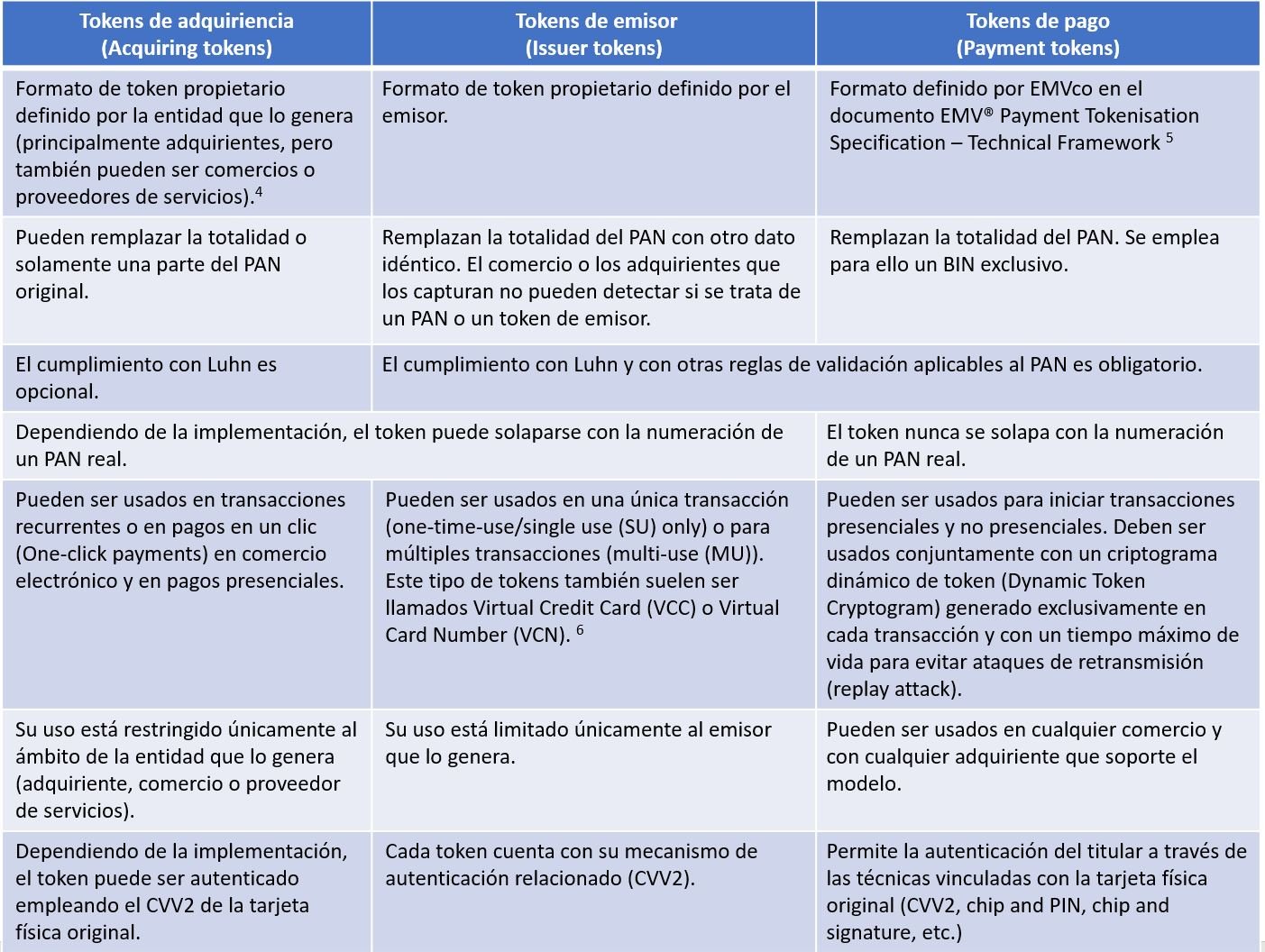

En la industria de medios de pago con tarjetas, un token es un valor no confidencial que se emplea para remplazar el dato del número primario de cuenta (Primary Account Number o PAN). Sin embargo, en este ámbito no todos los tokens son iguales y varían dependiendo de diversas variables bajo tres categorías principales: tokens de adquiriencia (Acquiring Tokens), tokens de emisor (Issuer tokens) y tokens de pago (Payment tokens).

En el caso de aplicaciones de pago móviles (Apple Pay, Google Pay, Samsung Pay, Microsoft Wallet, Fitbit Pay y Garmin Pay, entre otros) se hace uso de los tokens de pago (tokens EMV), como se explicará a continuación.

¿Qué es un token de pago (Payment Token) y cómo se usa en los monederos digitales móviles (Mobile Wallet)?

De acuerdo con las descripciones anteriores, un token de pago difiere de los tokens de adquiriencia y de emisor ya que su formato sigue los parámetros descritos en la especificación técnica de EMVco. Su enrutamiento y procesamiento en las redes de pago sigue los mismos pasos que una transacción normal sin la necesidad de exponer el PAN original, minimizando el riesgo y la necesidad de cumplimiento normativo en aquellos comercios que hacen uso de este método .

La gestión de este tipo de tokens está bajo la responsabilidad de entidades registradas ante EMVco como Token Service Provider (TSP) . Los TSP se encargan de:

- Generación y emisión de tokens de pago.

- Operación y administración del Token Vault (base de datos en la que se almacenan el PAN original y su token correspondiente, en conjunto con otros datos transaccionales).

- Asignación de tokens.

- Gestión del ciclo de vida de los tokens.

- Gestión de la relación token-PAN y procesos de destokenización.

- Operación y administración de la plataforma criptográfica subyacente para la ejecución de funciones de tokenización.

- Mantenimiento de la seguridad del entorno de gestión de tokens. Los controles de seguridad a ser implementados se encuentran descritos en el estándar PCI TSP Security Requirements

Estos TSP, a su vez, ofrecen sus servicios de tokenización a entidades denominadas Token Requestors (TR), quienes deben estar registradas ante el TSP para iniciar solicitudes de tokens. En el caso de Apple Pay , Google Pay y Samsung Pay , las empresas detrás de estas aplicaciones actúan como Token Requestors.

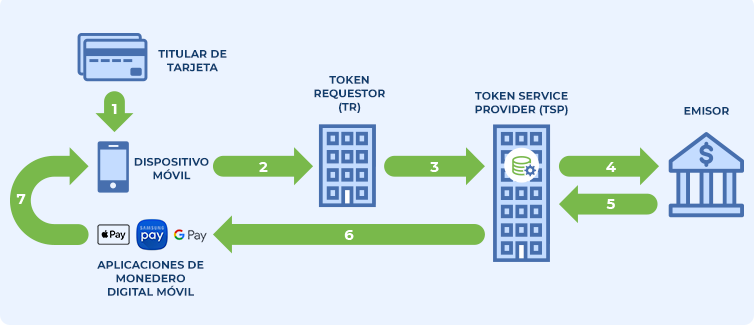

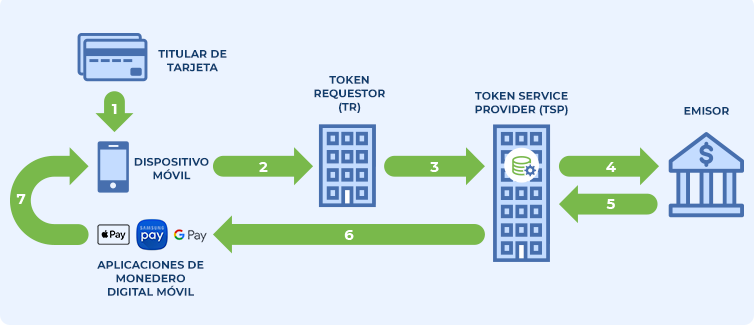

En términos generales, el proceso general para registrar una tarjeta en un monedero digital móvil (mobile wallet) es el siguiente:

- El titular de la tarjeta emplea un dispositivo que soporte el aplicativo de monedero digital (mobile wallet) y da de alta una tarjeta, introduciendo los datos en la aplicación.

- La aplicación envía los datos a un Token Requestor (TR).

- El TR envía los datos al Token Service Provider (TSP) con el cual está registrado y hace una solicitud de alta de un nuevo token.

- El TSP verifica los datos con el emisor de la tarjeta.

- Si todo es correcto, el TSP registra el PAN y lo relaciona con un nuevo token en una base de datos segura (Token Vault), conjuntamente con el identificador del TR, la fecha de expiración del token y con una serie de características de seguridad adicionales denominadas Token Domain, que incluyen restricciones para el uso del nuevo token en determinados canales, uso por un comercio o comercios en particular, limitación en la cantidad de usos permitidos y verificación del criptograma.

- El TSP notifica a la aplicación del nuevo token generado.

- La aplicación almacena el token generado (Device Account Number (DAN) en el caso de Apple Pay o Digitized PAN (DPAN) en el caso de Samsung Pay) en una ubicación segura (Secure Element (SE) o Host Card Emulation (HCE)).

Figura 1. Diagrama de solicitud de creación de un token de pago

Como se puede concluir, el PAN original de la tarjeta no se almacena nunca en el dispositivo del usuario final. En vez de ello, se almacena de forma segura el token de pago con el cual se realizan las transacciones subsiguientes, como se explica a continuación:

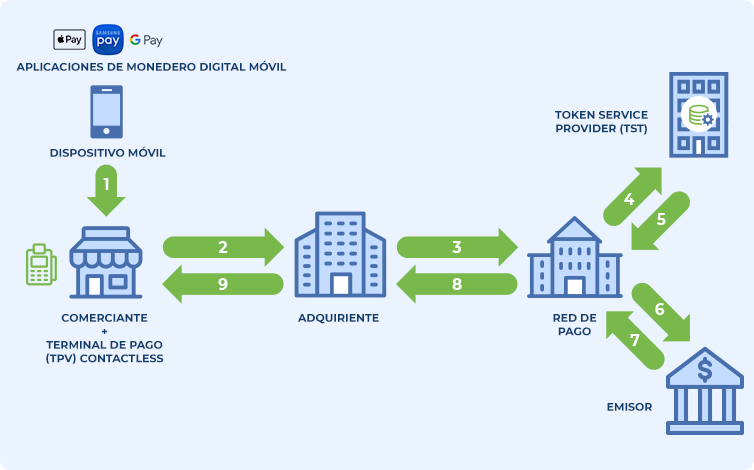

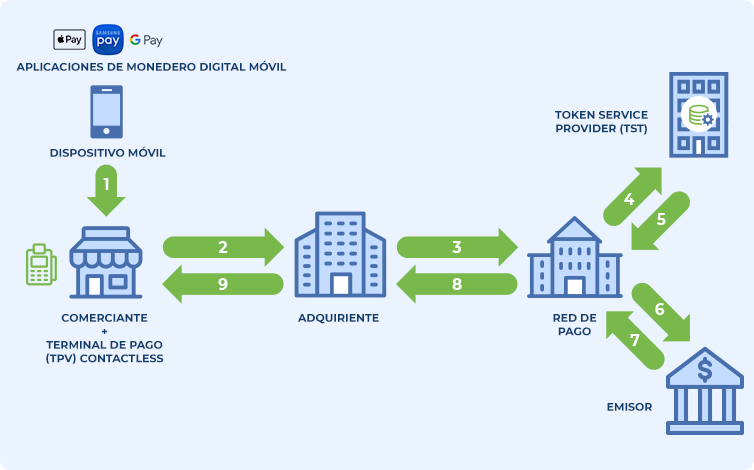

- El titular de la tarjeta (en este caso, el mismo usuario de la aplicación del monedero digital) hace uso de la aplicación de pago, presentando al comercio el token de pago desde su dispositivo empleando cualquiera de los siguientes canales:

- EMV Contactless: Si la terminal de pago (Point of Sale – POS) soporta pagos sin contacto (contactless) vía NFC (Near Field Communication), se emplea la especificación EMV contactless para realizar la transferencia de datos.

- Contactless MSD: Si la terminal de pagos no soporta pagos sin contacto bajo la especificación de EMV, entonces el dispositivo puede emplear el modo contactless MSD (magnetic stripe data) que emula una transacción con banda magnética.

- El comercio envía los datos del token y del criptograma dinámico al adquiriente.

- El adquiriente enruta la transacción a la red de pago, del mismo modo que se procedería con una transacción normal.

- La red de pago determina que se trata de un token y no de un PAN, ya que el token cuenta con un BIN específico. Con ello, enruta la transacción al Token Service Provider (TSP) relacionado.

- El TSP valida el token, el criptograma relacionado, el identificador del Token Requestor (TR) y las restricciones de uso del Token Domain. Si todo es correcto, procede con la destokenización y el envío de los datos originales del PAN a la red de pago.

- La red de pago envía los datos del PAN original al emisor.

- El emisor valida la transacción con los datos del PAN original y envía la respuesta a la red de pago.

- La red de pago remplaza el PAN original con el token de pago recibido inicialmente y lo envía al adquiriente.

- El adquiriente notifica del resultado de la transacción al comercio.

Figura 2. Diagrama del proceso transaccional para pagos con tokens EMV

Bajo este flujo, tanto el comercio como la entidad adquiriente no tienen acceso al PAN original, razón por la cual el riesgo de fraude de ese dato en dichas entidades es mínimo.

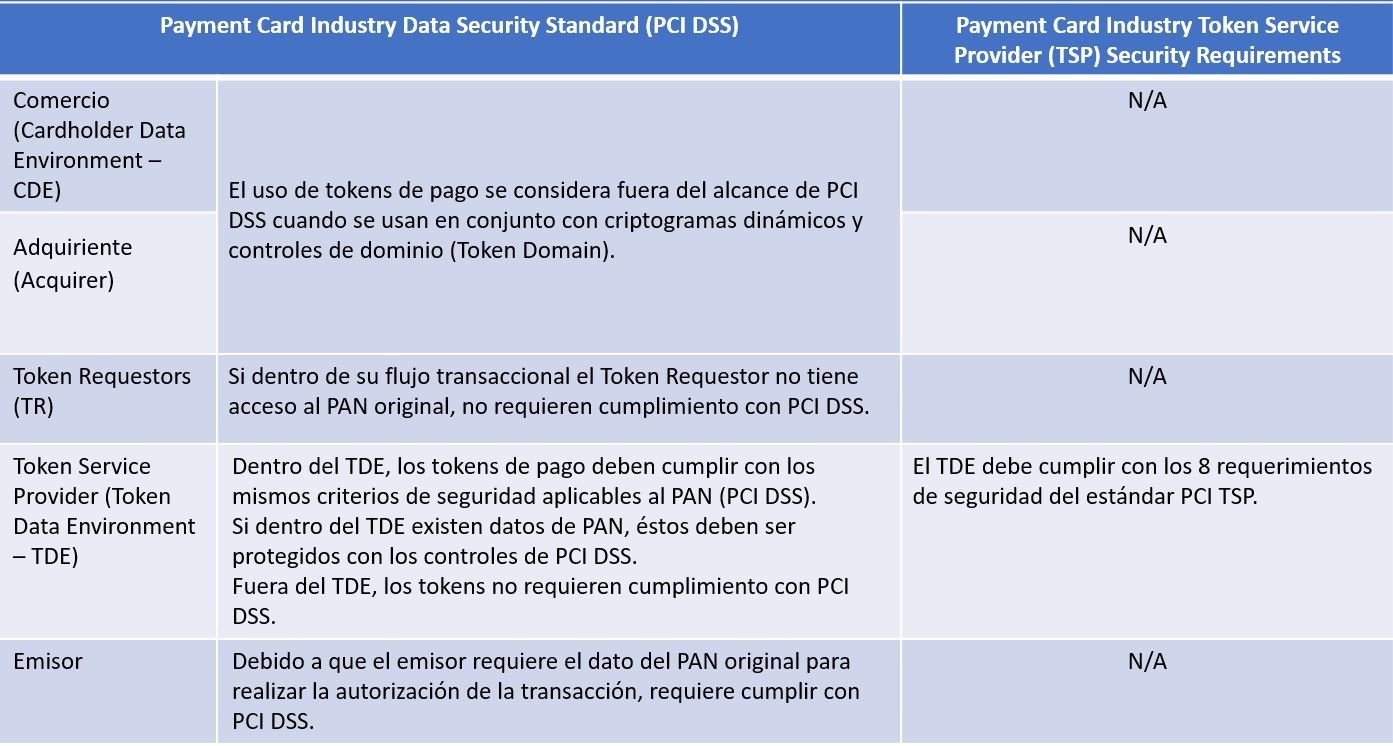

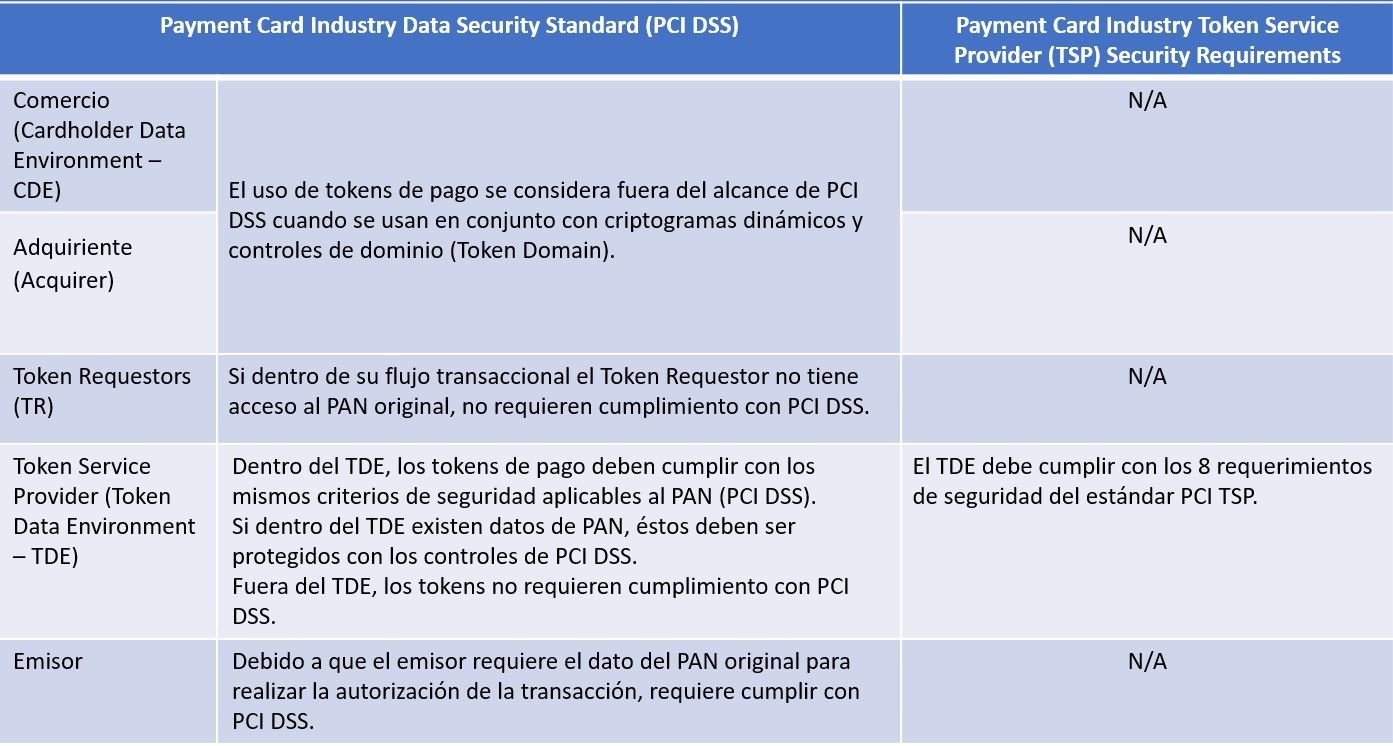

¿Qué relación tienen los tokens de pago con los estándares del PCI SSC?

Para garantizar que el ecosistema transaccional con tokens de pago (o tokens EMV) sea lo suficientemente seguro, a continuación se describe la aplicabilidad de los estándares del PCI SSC en cada uno de los elementos que interactúan en el proceso:

Garantizando una seguridad integral

Las transacciones móviles sin contacto (contactless) hacen parte integral de las nuevas tecnologías vinculadas con pagos digitales. Los teléfonos móviles, los relojes inteligentes, los ordenadores portátiles, las tabletas y los dispositivos “wearables” han cambiado la forma tradicional de realizar los pagos. Ya no es necesario llevar consigo los plásticos de las tarjetas de pago, cuya funcionalidad ha sido remplazada por las aplicaciones de monederos digitales móviles (mobile wallets).

En términos de riesgo, el uso de estos dispositivos abre un nuevo vector de ataque para datos confidenciales de pago. En este punto, las funcionalidades de tokenización entran a formar parte del arsenal de protección contra fraudes: mediante el remplazo de datos sensibles con datos no confidenciales el impacto de un potencial ataque se minimiza, ya que el objetivo (los datos de tarjetas) se desvalorizan.

La masificación del uso de esta nueva estrategia de tokenización ya hace parte de las prioridades de las diferentes marcas de pago para soportar el creciente uso de pagos digitales. La integración de estándares de seguridad como PCI DSS con los nuevos estándares aplicables a los proveedores de servicio de tokenización (PCI TSP) garantizan una seguridad integral dentro del ecosistema de pagos digitales.

Fuentes:

1. Increasing Security and Reducing Fraud with EMV Chip and PCI Standard https://www.pcisecuritystandards.org/documents/EMV-Letter.pdf

2. Securing Account Data with thePCI Point-to-Point Encryption Standard https://www.pcisecuritystandards.org/documents/P2PE_At_a_Glance_v2.pdf

3. Fight Cybercrime by Making Stolen Data Worthless to Thieves https://www.pcisecuritystandards.org/documents/PCI-CyberCrime-FinalR.pdf

4. Information Supplement: Tokenization Product Security Guideline https://www.pcisecuritystandards.org/documents/Tokenization_Product_Security_Guidelines.pdf

5. EMV® Payment Tokenisation Specification – Technical Framework https://www.emvco.com/emv-technologies/payment-tokenisation/

6. Deciphering Virtual Card Numbers and PCI DSS Compliance https://event.webcasts.com/viewer/event.jsp?ei=1116927

7. All you need to know about Tokenization https://usa.visa.com/dam/VCOM/Media%20Kits/PDF/visa-security-tokenization-infographic.pdf

8. Token Service Provider Registration Programme https://www.emvco.com/processes-forms/registration-services/tsp-code/

9. PCI TSP Security Requirements https://www.pcisecuritystandards.org/documents/PCI_TSP_Requirements_v1.pdf

10. Visa Token Service and Apple Pay https://usa.visa.com/partner-with-us/payment-technology/apple-pay.html.html

11. Google Pay: How payments work https://support.google.com/pay/merchants/answer/6345242?hl=en y https://usa.visa.com/partner-with-us/payment-technology/google-pay-issuers.html

12. Samsung Pay: Tokenization https://developer.samsung.com/tech-insights/pay/tokenization y https://usa.visa.com/partner-with-us/payment-technology/samsung-pay-issuers.html

13.The EMV® Contactless Specification https://www.emvco.com/emv-technologies/contactless/

.png)